Лесопромышленный холдинг

Компания начала проект по цифровой трансформации бизнеса. Однако ее инфраструктура не была на 100% отказоустойчивой, не могла поддерживать рост бизнеса и не позволяла справляться с растущими нагрузками на сервисы компании

- Перевод ИТ-инфраструктуры в облако MWS

- Запуск в облаке цифровой платформы управления на основе решений SAP

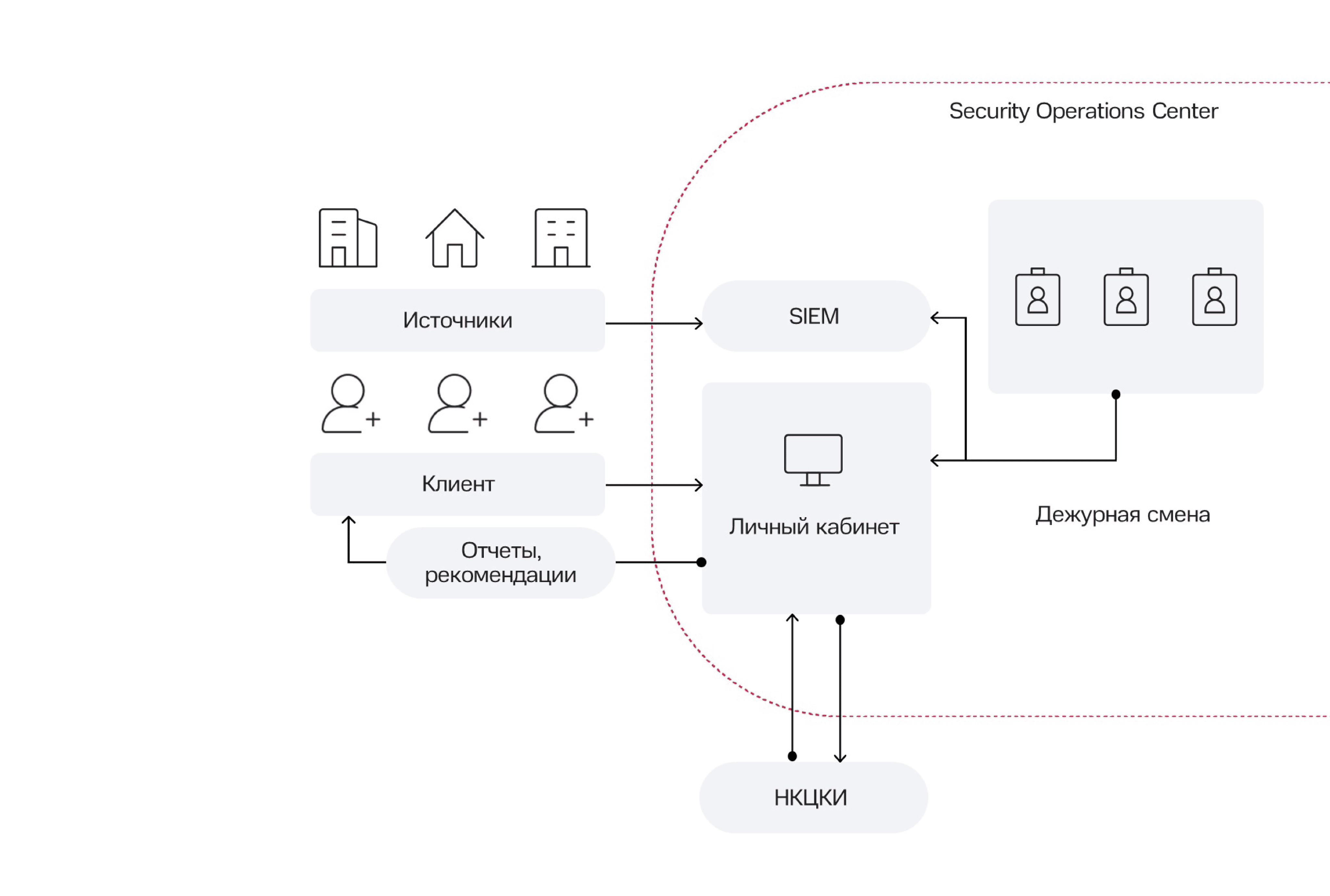

- Усиление защищенности ИТ-периметра компании с помощью внедрения центра оперативного мониторинга кибербезопасности

- Максимизация отказоустойчивости за счет создания механизмов резервного копирования данных