Обзор

В Object Storage имеются следующие механизмы управления доступом:

Взаимосвязь механизмов

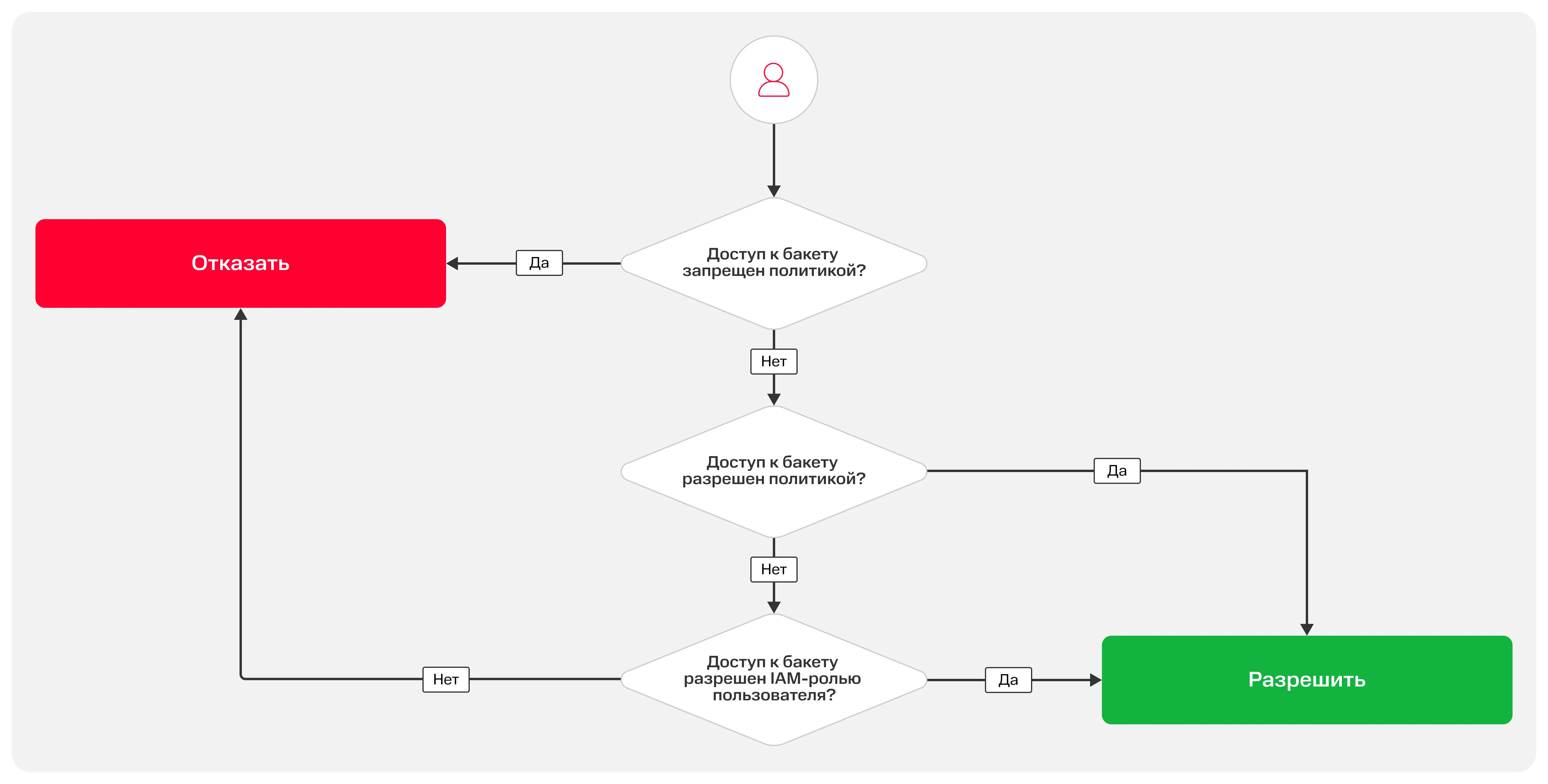

Заголовок раздела «Взаимосвязь механизмов»При управлении доступом используется принцип наименьших привилегий. Взаимодействие механизмов управления показано на схеме:

Использование механизмов доступа

Заголовок раздела «Использование механизмов доступа»IAM-роли

Заголовок раздела «IAM-роли»IAM-роли используются для следующих целей:

Централизованное управление доступом

Пример: С бакетом работают несколько пользователей. Доступ пользователей к объектам можно разграничить с помощью ролей: одни получат доступ только на чтение и смогут скачивать объекты из бакета, а другие — не только скачивать, но и загружать новые объекты.Организация взаимодействия сервисов и приложений c ObjectStorage

Пример: Вам нужно настроить консольную утилиту для работы с Object Storage. Для этого вам нужно создать сервисный аккаунт, от имени которого она будет работать. Затем сервисному аккаунту нужно назначить роль, позволяющую создавать и удалять бакеты, загружать в них объекты и изменять их настройки.

Политики бакета

Заголовок раздела «Политики бакета»Политики бакета используются в ситуациях, когда нужно предоставить одинаковые права доступа к бакету для большого количества пользователей или приложений:

Публичный доступ

Пример: Вам нужно разместить в бакете статический веб-сайт, который был бы доступен всем пользователям в Интернете. Для этого вы можете создать политику бакета, которая разрешает публичный доступ на чтение ко всем объектам в бакете.Управление доступом для нескольких учетных записей

Пример: Вам требуется открыть доступ к данным в вашем бакете для другой учетной записи Object Storage. Для этого вы можете создать политику бакета, которая разрешает доступ к объектам в бакете для другой учетной записи.Организация доступа при определенных условиях

Вы можете открыть доступ к объектам в бакете при определенных условиях — например, только для конкретного диапазона IP-адресов. Это условие прописывается в политике.